Anche gli hacker sbagliano. Quando la gang Lockbit ha colpito un hotel invece di una farmacia

Non c'è stato solo il caso dell'Agenzia delle entrate, la gang si era già resa nota per un altro errore il 10 aprile scorso, quando fu pubblicato un avviso riportando che era in possesso di 202 file della Farmacia Statuto. Peccato che invece fosse stato colpito il gruppo Statuto.

Sono tra i gruppi criminali più temuti nel mondo. Ma anche alla cybergang russa Lockbit a volte capita di sbagliare. Lo si è visto alla fine di luglio, quando c’è stato un furto di danni ai danni dell’agenzia delle entrate. Per più di 24 ore non si è capito se il sistema della nostra agenzia fosse stato bucato o meno. Lockbit ha confermato di aver bucato i server e di aver prelevato 100 giga di file. Mentre Sogei, la società del Mef che gestisce parte dei server delle istituzioni più importanti nel nostro Paese, ha smentito, scrivendo in un comunicato come «dalle prime analisi effettuate non risultano essersi verificati attacchi cyber né essere stati sottratti dati dalle piattaforme ed infrastrutture tecnologiche dell’Amministrazione Finanziaria. Dagli accertamenti tecnici svolti Sogei esclude pertanto che si possa essere verificato un attacco informatico al sito dell’Agenzia delle Entrate. Resta in ogni caso attiva la collaborazione con l’Agenzia per la Cybersicurezza nazionale e la Polizia Postale al fine di dare il massimo supporto alle indagini in corso».

A quanto pare Sogei aveva ragione. Perché a essere attaccato alla fine è stato lo studio Studio Teruzzi Commercialisti Gesis Srl, uno studio professionale di commercialisti del Nord Italia. È stata la stessa Gesis a chiarirlo in una nota: «In merito agli articoli pubblicati questa settimana su alcuni media in relazione ad un presunto tentativo di ricatto hacker all’Agenzia delle Entrate, da parte nostra al momento possiamo osservare quanto segue. I dati pubblicati in detti articoli, da quanto ci risulta, non provengono da server dell’Agenzia delle Entrate ma da un nostro server che è stato oggetto di un recente tentativo di intrusione hacker finalizzato alla criptazione dei nostri file ed esfiltrazione di dati, con relativa richiesta di riscatto».

Ma Lockbit si era già resa nota per un altro errore il 10 aprile scorso, quando i criminali informatici hanno pubblicato un avviso riportando che era in possesso di 202 file della Farmacia Statuto, storica farmacia sita nel rione Esquilino di Roma. Questi documenti sarebbero stati pubblicati dopo 3 giorni, il 13 aprile, avviando il consueto “countdown” per ottenere il riscatto. A segnalarlo alla farmacia è stato Il team di Red Hot Cyber che ha informato il proprietario della Farmacia, il dottor Pierluciano Pucci, dicendogli che la sua farmacia era stata presa di mira da una banda cyber criminale. «Gli abbiamo anche spiegato che normalmente la gang procede alla cifratura dei dati dei server e delle postazioni di lavoro, rendendoli inutilizzabili, chiedendo poi un riscatto per poterli sbloccare. Abbiamo consigliato Pucci di sporgere denuncia alla Polizia Postale, cosa che ha fatto immediatamente. Subito dopo, Pierluciano Pucci ci ha messo in contatto con l’azienda che gestisce il server web della farmacia, ma dalle analisi svolte non c’era nessuna traccia del malware e della cifratura dei dati. Nel mentre anche la Polizia Postale si è messa in moto immediatamente per comprendere l’accaduto», si legge sul sito.

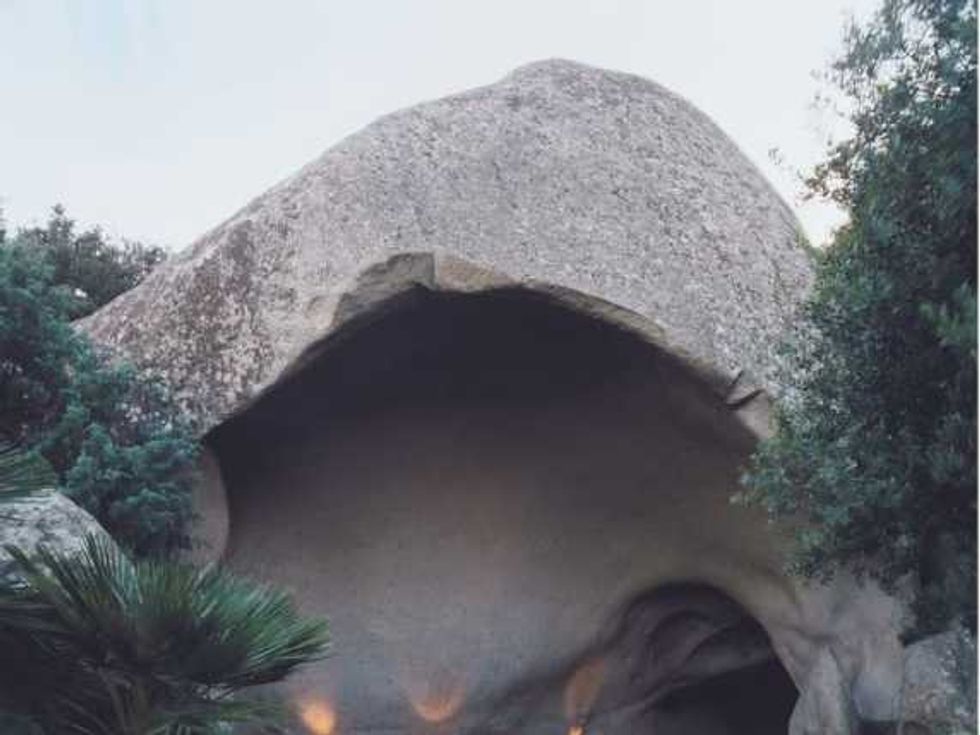

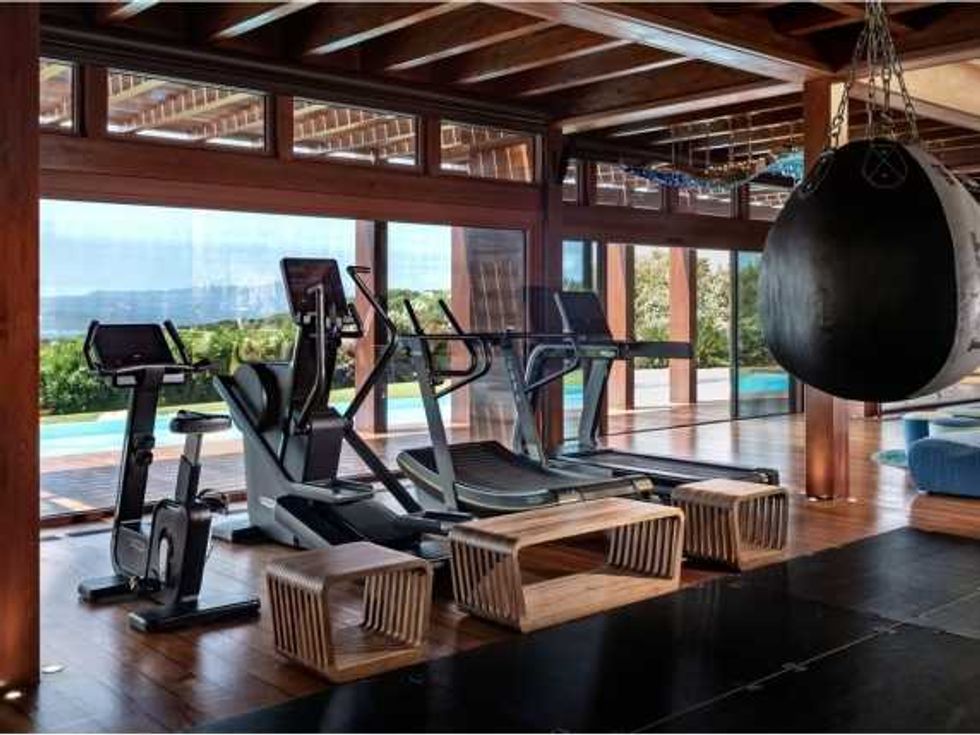

Ma il gruppo si è subito accorto che qualcosa non funzionava. «Non c’era alcun sistema bloccato o malfunzionamento nelle infrastrutture it dell’azienda e soprattutto nessuno aveva lasciato file all’interno dei server o inviato mail per una ipotetica richiesta di riscatto». Poi sono stati pubblicati i dati. E a quel punto il proprietario si è accorto che Lockbit aveva sbagliato bersaglio. Invece della farmacia Statuto era stato colpito “Gruppo Statuto”, una holding che ha Hotel di lusso e aziende su tutto il territorio italiano. Del resto, anche nel caso dell’agenzia delle entrata, la continua ripetizione del nome “Gesis” nelle cartelle pubblicate dalla cyber gang aveva fatto pensare che ci fosse un errore. Il tentativo degli hacker, si legge nella nota dello studio di commercialisti, «ha avuto esito negativo, in quanto i nostri sistemi di backup e di antintrusione hanno evitato qualsiasi perdita di dati e limitato l’esfiltrazione di dati ad una minima parte, in corso di accertamento, di quelli presenti nei nostri server. In particolare sarebbe stato esfiltrato circa il 7% dei dati. Di questa parte, circa il 90% riguarderebbe database di vecchie versioni di programmi gestionali e quindi inutilizzabili”. La nota prosegue: «Non ci sono state conseguenze significative sulle attività nostre e dei nostri clienti. Sono state informate le parti direttamente interessate, incluse le competenti autorità».

Spiega il ceo di Swascan Pierguido Iezzi. Che «Lockbit si è sicuramente affermato come uno dei principali threat actors nel panorama delle minacce cyber del 2022. La sua natura decentralizzata e altamente efficiente gli ha permesso di affermarsi rapidamente, superando anche altri nomi noti in questo campo come la gang filo-Cremlino Conti». Lockbit è nata nel 2019 ed è una delle gang di ransomware più attive, rappresentando quasi la metà di tutti gli attacchi di ransomware nel 2022 a livello globale, con più di 400 vittime apertamente menzionate dai criminali all’interno del loro sito. «Il fatto che la gang sia desiderosa di affermarsi con queste dichiarazioni – ha concluso Iezzi – è un segnale inequivocabile della loro forza. Dietro una certa spavalderia, dettata principalmente dalla scomparsa di Conti, c’è la consapevolezza di Lockbit di potersi affermare come leader nel settore del Ransomware. Swascan stessa, in un report di imminente rilascio, ha rilevato come nel secondo trimestre 2022, il gruppo cybercriminale abbia messo a segno 214 attacchi e come, in generale, gli incidenti ransomware rilevati siano cresciuti del 29.9% rispetto al primo trimestre dello stesso anno».